[系统安全] 十六.PE文件逆向基础知识(PE解析、PE编辑工具和PE修改)

初来知乎分享,还请各位大佬多多包涵。 系统安全系列作者将深入研究恶意样本分析、逆向分析、攻防实战和Windows漏洞防护等,通过在线笔记和实践操作的形式分享与博友们学习,希望能与您一起进步。

作者前文介绍了三个漏洞,包括Chrome浏览器保存密码渗透解析、通过Chrome浏览器实现Win10蓝屏、音乐软件解密功能复现。这篇文章将介绍基础知识,详细讲解PE文件格式,熟悉各种PE编辑查看工具,针对目标EXE程序新增对话框等,这也为后续PE病毒和恶意代码的攻防打下扎实基础。这些基础性知识不仅和系统安全相关,同样与我们身边的APP、常用软件及系统紧密联系,希望这些知识对您有所帮助,更希望大家提高安全意识,安全保障任重道远。

使用工具包括:

- PEView、Stud_PE

- UltraEdit、010Editor

- Ollydbg、x64dbg

-

exeScope

待分析程序: - hello-2.5.exe

从2019年7月开始,我来到了一个陌生的专业——网络空间安全。初入安全领域,是非常痛苦和难受的,要学的东西太多、涉及面太广,但好在自己通过分享100篇“网络安全自学”系列文章,艰难前行着。感恩这一年相识、相知、相趣的安全大佬和朋友们,如果写得不好或不足之处,还请大家海涵!

接下来我将开启新的安全系列,叫“系统安全”,也是免费的100篇文章,作者将更加深入的去研究恶意样本分析、逆向分析、内网渗透、网络攻防实战等,也将通过在线笔记和实践操作的形式分享与博友们学习,希望能与您一起进步,加油~

话不多说,让我们开始新的征程吧!您的点赞、评论、收藏将是对我最大的支持,感恩安全路上一路前行,如果有写得不好或侵权的地方,可以联系我删除。基础性文章,希望对您有所帮助,作者目的是与安全人共同进步,加油!

文章目录:

作者的github资源:

- 逆向分析: https:// github.com/eastmountyxz /SystemSecurity-ReverseAnalysis

- 网络安全: https:// github.com/eastmountyxz /NetworkSecuritySelf-study

前文分析:

- [系统安全] 一.什么是逆向分析、逆向分析基础及经典扫雷游戏逆向

- [系统安全] 二.如何学好逆向分析及吕布传游戏逆向案例

- [系统安全] 三.IDA Pro反汇编工具初识及逆向工程解密实战

- [系统安全] 四.OllyDbg动态分析工具基础用法及Crakeme逆向破解

- [系统安全] 五.OllyDbg和Cheat Engine工具逆向分析植物大战僵尸游戏

- [系统安全] 六.逆向分析之条件语句和循环语句源码还原及流程控制

- [系统安全] 七.逆向分析之PE病毒原理、C++实现文件加解密及OllyDbg逆向

- [系统安全] 八.Windows漏洞利用之CVE-2019-0708复现及防御详解

- [系统安全] 九.Windows漏洞利用之MS08-067远程代码执行漏洞复现及深度防御

- [系统安全] 十.Windows漏洞利用之SMBv3服务远程代码执行漏洞(CVE-2020-0796)复现

- [系统安全] 十一.那些年的熊猫烧香及PE病毒行为机理分析

- [系统安全] 十二.熊猫烧香病毒IDA和OD逆向分析(上)病毒初始化

- [系统安全] 十三.熊猫烧香病毒IDA和OD逆向分析(中)病毒释放机理

- [系统安全] 十四.熊猫烧香病毒IDA和OD逆向分析--病毒释放过程(下)

- [系统安全] 十五.Chrome密码保存功能渗透解析、Chrome蓝屏漏洞及安全建议

- [系统安全] 十六.PE文件逆向基础知识(PE解析、PE编辑工具和PE修改)

声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受到严惩,绿色网络需要我们共同维护,更推荐大家了解它们背后的原理,更好地进行防护。该样本不会分享给大家,分析工具会分享。(参考文献见后)

一.PE文件基础

什么是PE文件?

PE文件的全称是Portable Executable,意为可移植的可执行的文件,常见的EXE、DLL、OCX、SYS、COM都是PE文件,PE文件是微软Windows操作系统上的程序文件(可能是间接被执行,如DLL)。

EXE文件格式:

- DOS:MZ格式

- WIndows 3.0/3.1:NE(New Executable)、16位Windows可执行文件格式

为什么要重点学习这种文件格式呢?

- PE文件是可移植、可执行、跨Win32平台的文件格式

- 所有Win32执行体(exe、dll、kernel mode drivers)

- 知道PE文件本质后,能更好进行恶意样本分析、APT攻击分析、勒索病毒分析

- 了解软件加密和加壳的思想,能够PJ相关的PE文件

- 它是您熟悉Windows操作系统的第一步,包括EXE程序怎么映射到内存,DLL怎么导入等

- 软件逆向工程的基本思想与PE文件格式息息相关

- 如果您想成为一名黑客、系统安全工程师,那么精通PE文件是非常必要的

可执行程序是具有不同的形态的,比如用户眼中的QQ如下图所示。

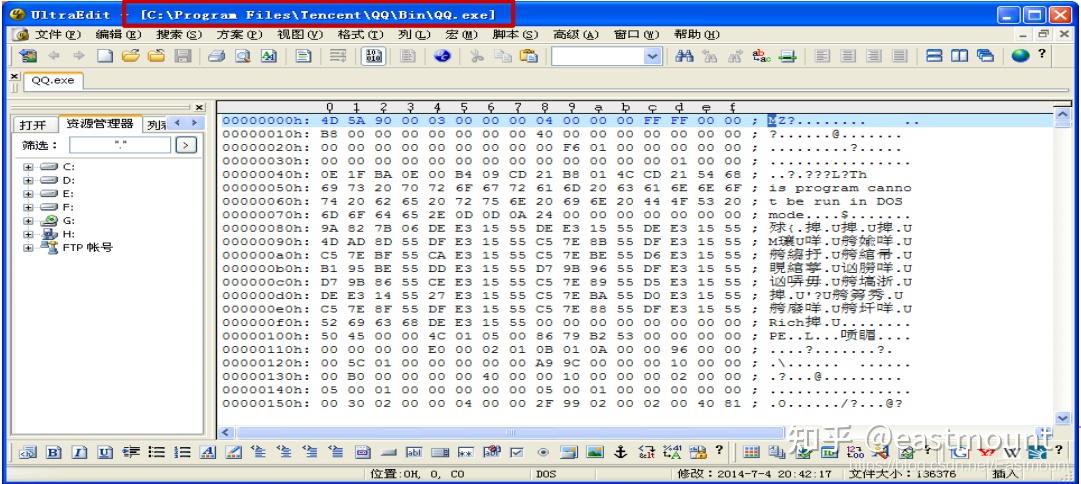

本质上,QQ如下图所示。

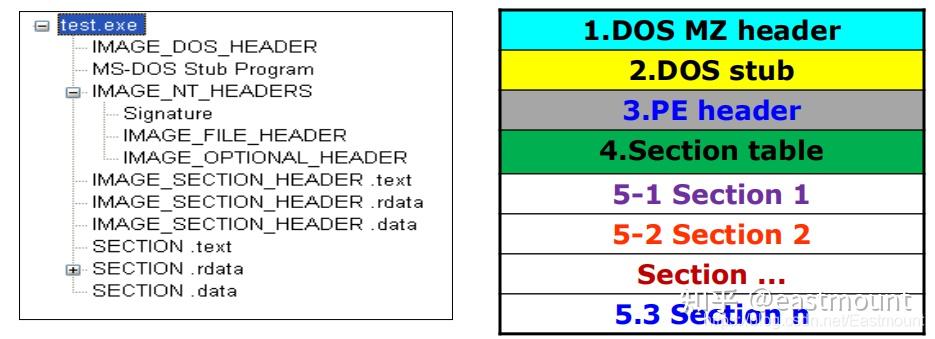

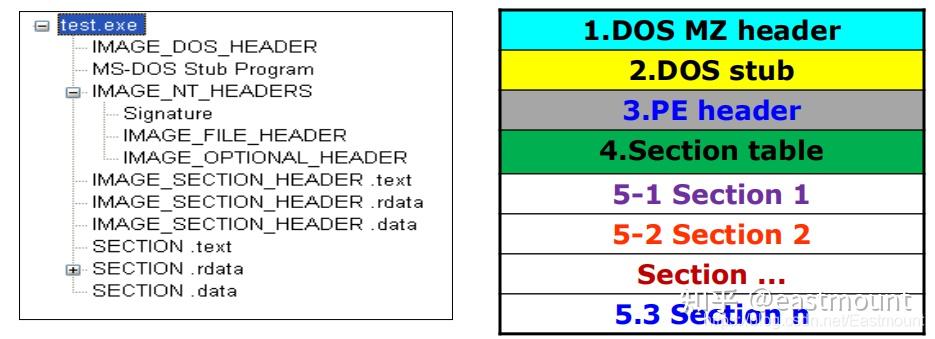

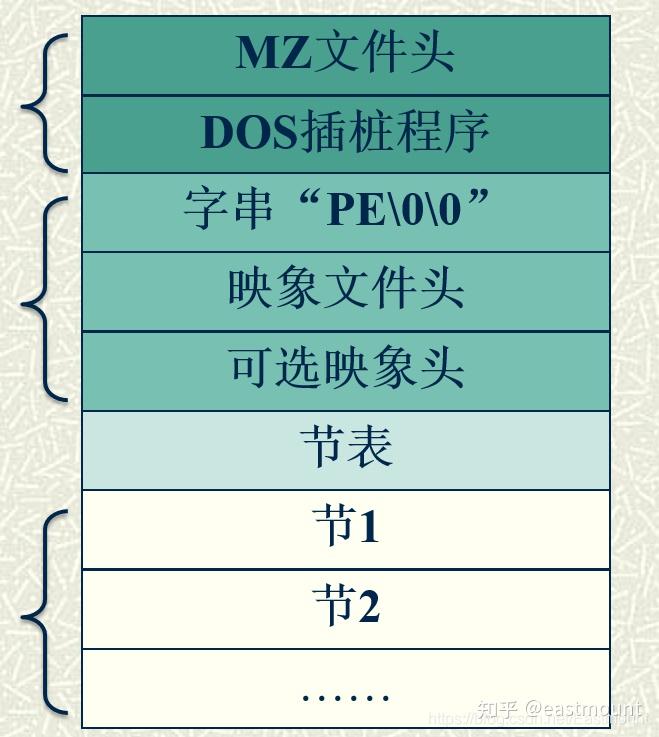

PE文件格式总体结构

接着让我们来欣赏下PE文件格式总体结构图,包括:MZ头部、DOS stub、PE文件头、可选文件头、节表、节等。

本文的第二部分我们将对PE文件格式进行详细解析。比如,MZ头文件是定位PE文件头开始位置,用于PE文件合法性检测。DOS下运行该程序时,会提示用户“This Program cannot be run in DOS mode”。

PE文件格式与恶意软件的关系

-

何为文件感染或控制权获取?

使目标PE文件具备或启动病毒功能(或目标程序)

不破坏目标PE文件原有功能和外在形态(如图标)等

… -

病毒代码如何与目标PE文件融为一体呢?

代码植入

控制权获取

图标更改

Hook

…

PE文件解析常用工具包括:

- PEView :可按照PE文件格式对目标文件的各字段进行详细解析。

- Stud_PE :可按照PE文件格式对目标文件的各字段进行详细解析。

- Ollydbg :可跟踪目标程序的执行过程,属于用户态调试工具。

- UltraEdit \ 010Editor :可对目标文件进行16进制查看和修改。

二.PE文件格式解析

该部分实验内容:

- 使用010Editor观察PE文件例子程序hello-2.5.exe的16进制数据

- 使用Ollydbg对该程序进行初步调试,了解该程序功能结构,在内存中观察该程序的完整结构

- 使用010Editor修改该程序,使得该程序仅弹出第二个对话框

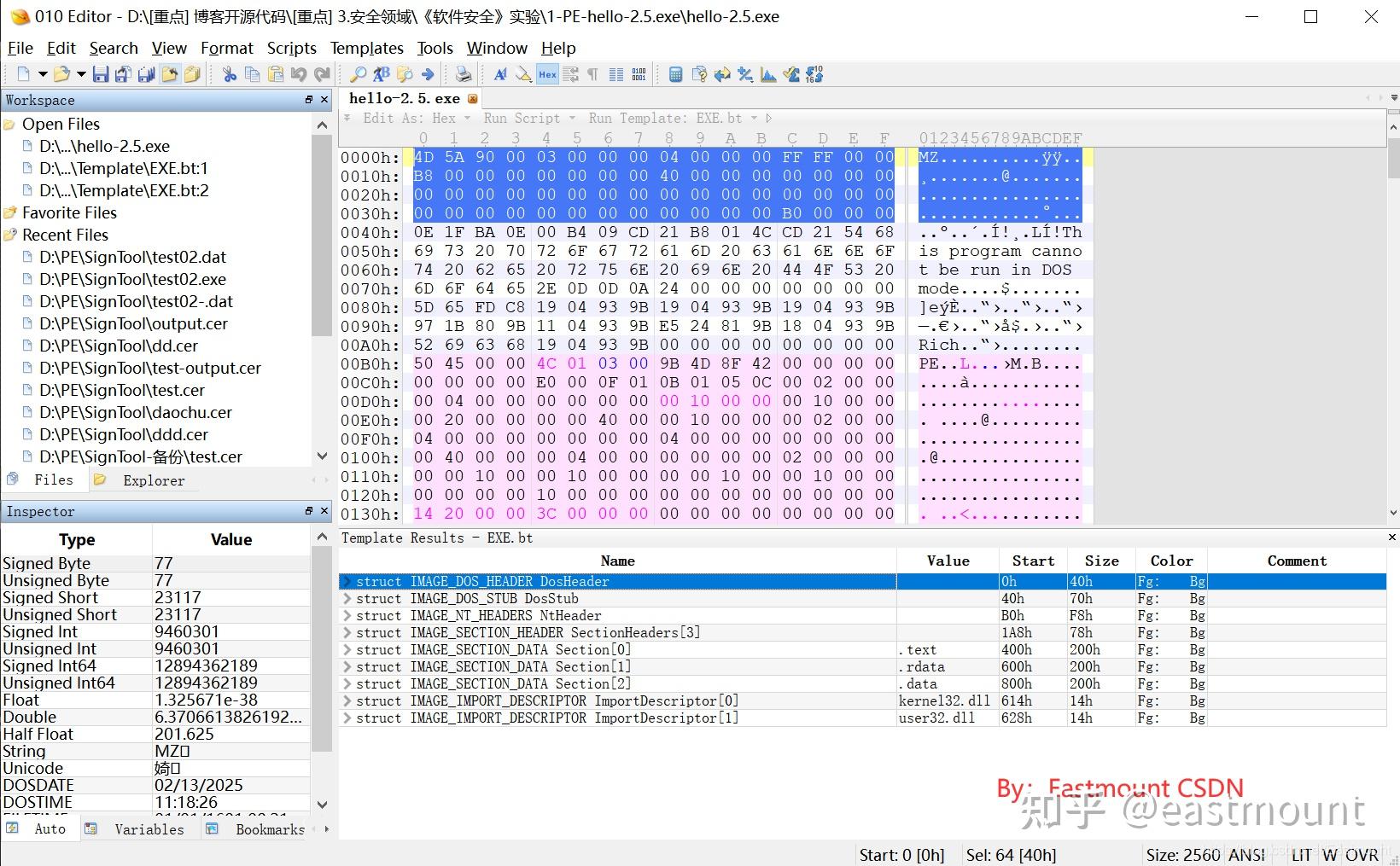

1.010Editor解析PE文件

PE文件结构如下图所示,我推荐大家使用010Editor工具及其模板来进行PE文件分析。

MZ头部+DOS stub+PE文件头+可选文件头+节表+节

(1) 使用010Editor工具打开PE文件,并运行模板

该PE文件可分为若干结构,如下图所示。

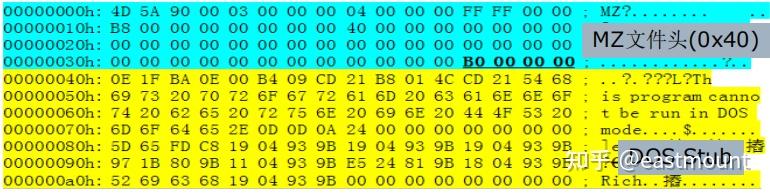

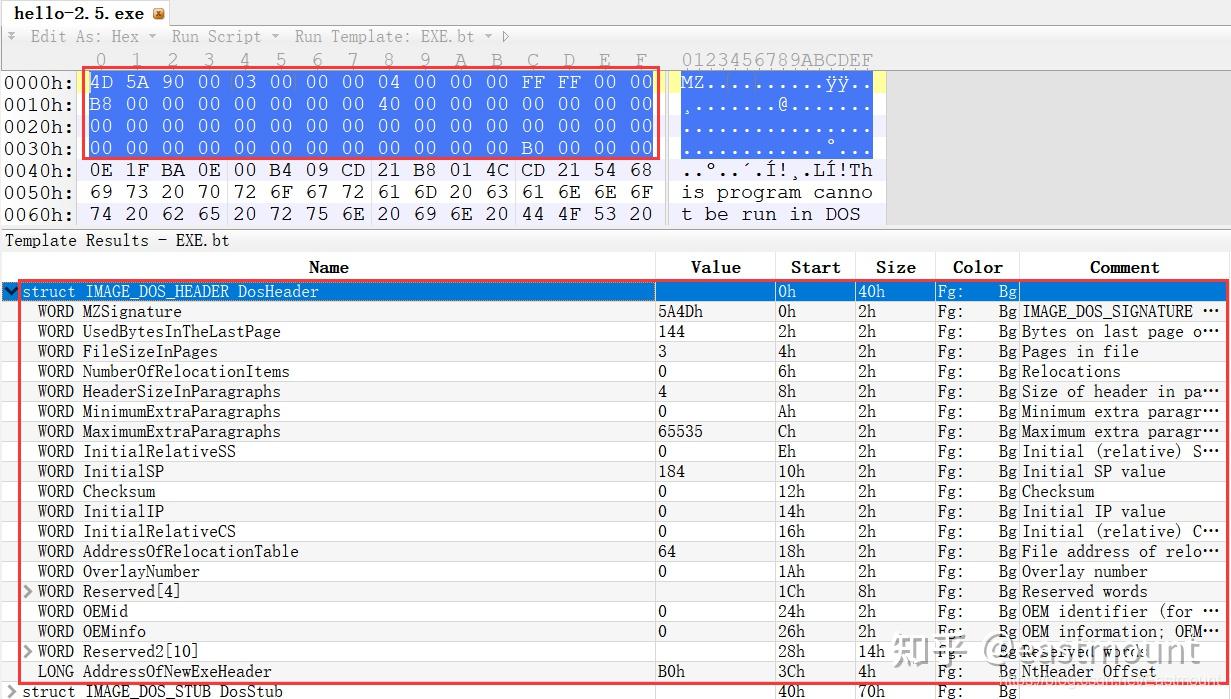

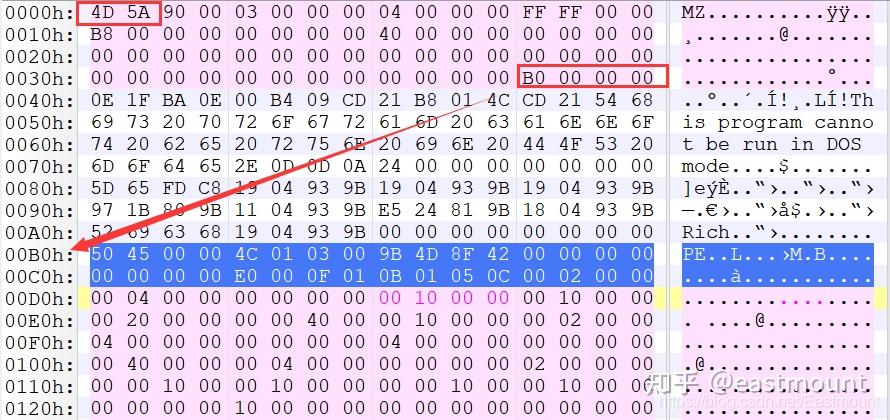

(2) MZ文件头(000h-03fh)

下图为hello-2.5.exe的MZ文件头,该部分固定大小为40H个字节。偏移3cH处字段Offset to New EXE Header,指示“NT映象头的偏移地址”,其中

000000B0

是NT映象头的文件偏移地址,定位PE文件头开始位置,用于PE文件合法性检验。

000000B0指向PE文件头开始位置。

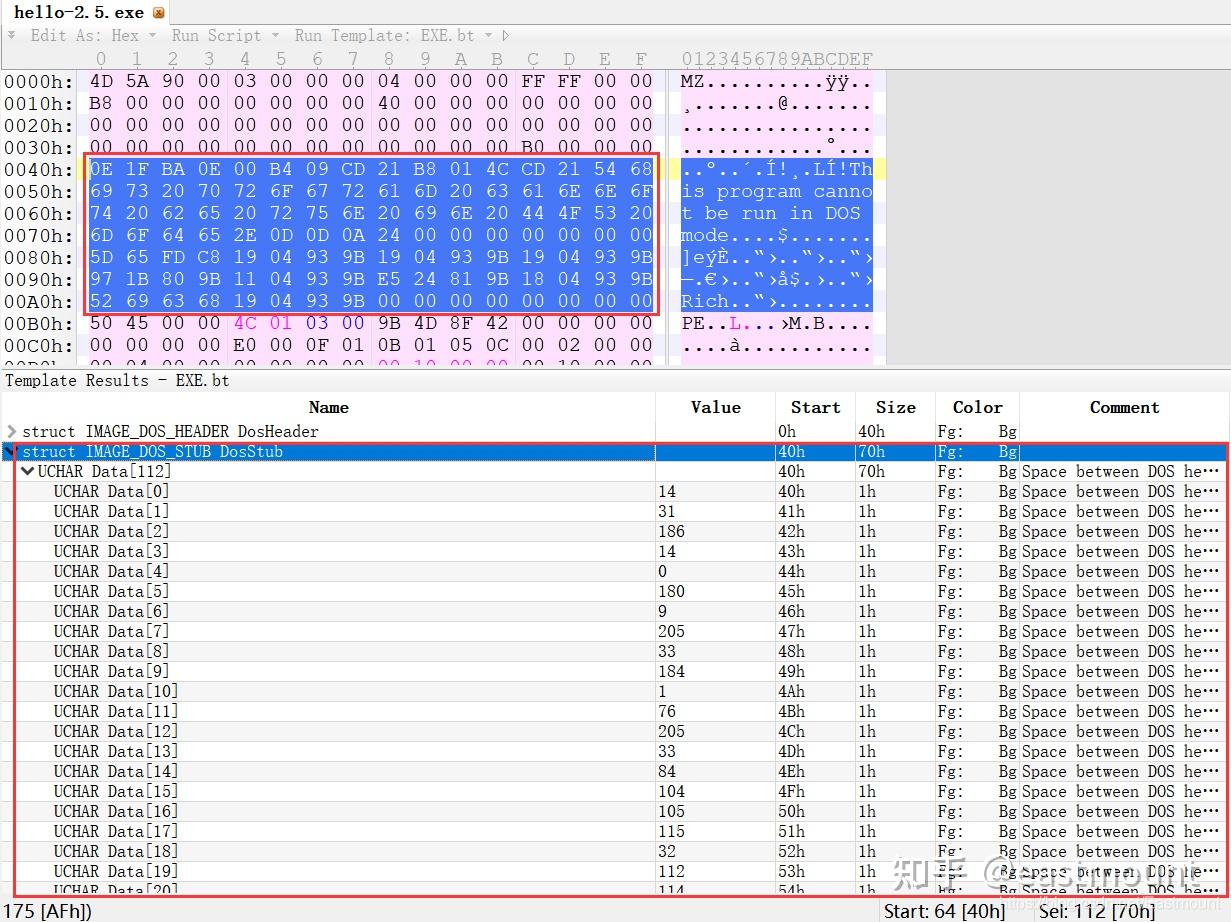

(3) DOS插桩程序(040h-0afh)

DOS Stub部分大小不固定,位于MZ文件头和NT映象头之间,可由MZ文件头中的Offset to New EXE Header字段确定。下图为hello-2.5.exe中的该部分内容。

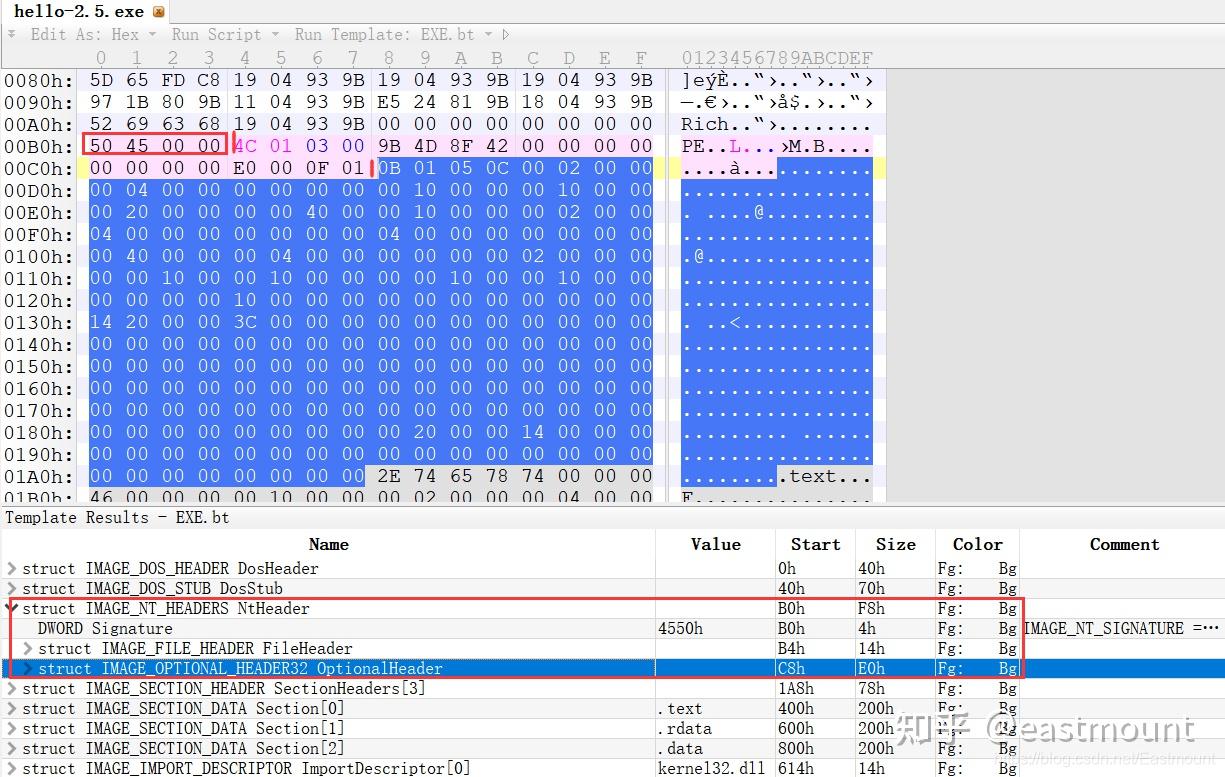

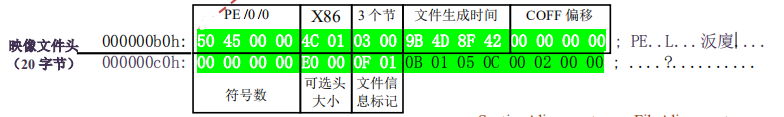

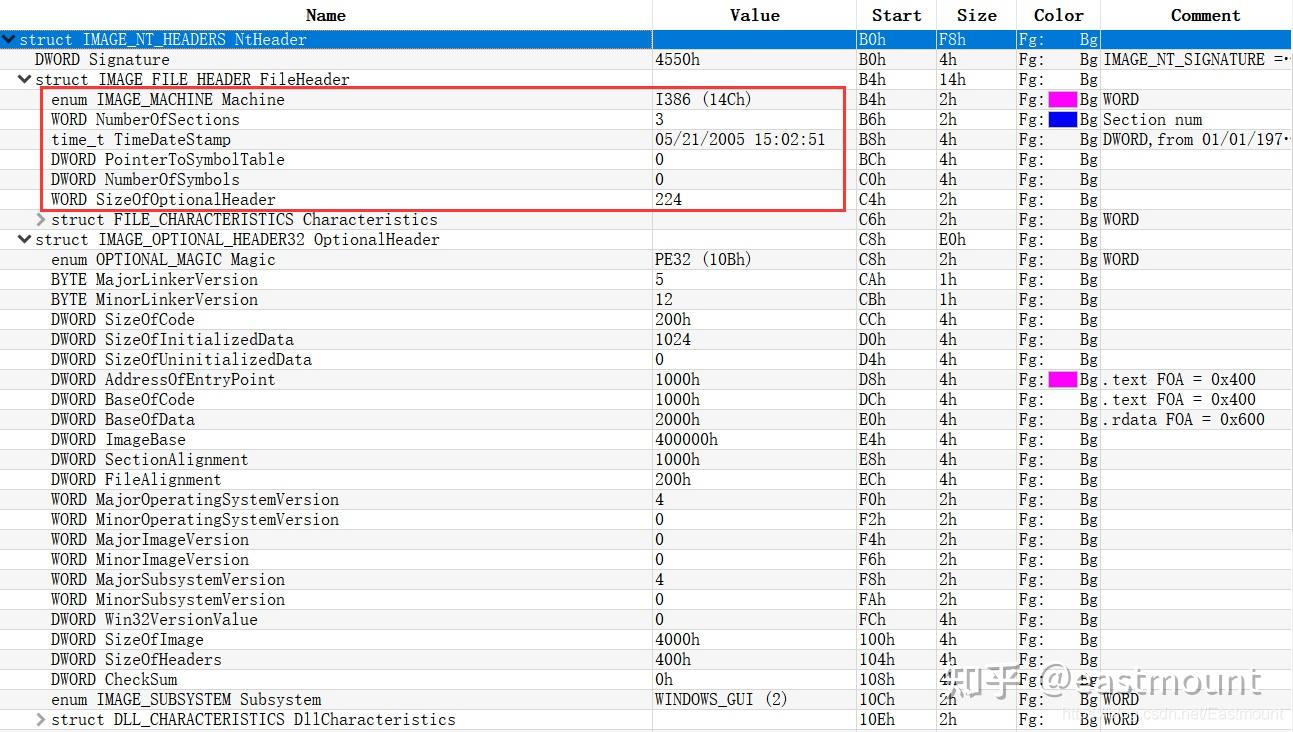

(4) PE文件头(0b0h-1a7h)

该部分包括PE标识、映像文件头、可选文件头。

- Signature :字串“PE\0\0”,4个字节(0b0H~0b4H)

-

映象文件头File Header

:14H个字节(0b5H~0c7H)

偏移2H处,字段Number of Section 给出节的个数(2个字节):0003

偏移10H处,字段Size of Optional Header 给出可选映象头的大小(2个字节):00E0 - 可选映象头Optional Header :0c8H~1a7H

对应解析如下图所示,包括PE标识、X86架构、3个节、文件生成时间、COFF便宜、可选头大小、文件信息标记等。

010Editor使用模板定位PE文件各节点信息。

PE文件可选文件头224字节,其对应的字段信息如下所示:

typedef struct _IMAGE_OPTIONAL_HEADER {

WORD Magic; /*机器型号,判断是PE是32位还是64位*/

BYTE MajorLinkerVersion; /*连接器版本号高版本*/

BYTE MinorLinkerVersion; /*连接器版本号低版本,组合起来就是 5.12 其中5是高版本,C是低版本*/

DWORD SizeOfCode; /*代码节的总大小(512为一个磁盘扇区)*/

DWORD SizeOfInitializedData; /*初始化数据的节的总大小,也就是.data*/

DWORD SizeOfUninitializedData; /*未初始化数据的节的大小,也就是 .data ? */

DWORD AddressOfEntryPoint; /*程序执行入口(OEP) RVA(相对偏移)*/

DWORD BaseOfCode; /*代码的节的起始RVA(相对偏移)也就是代码区的偏移,偏移+模块首地址定位代码区*/

DWORD BaseOfData; /*数据结的起始偏移(RVA),同上*/

DWORD ImageBase; /*程序的建议模块基址(意思就是说作参考用的,模块地址在哪里)*/

DWORD SectionAlignment; /*内存中的节对齐*/

DWORD FileAlignment; /*文件中的节对齐*/

WORD MajorOperatingSystemVersion; /*操作系统版本号高位*/

WORD MinorOperatingSystemVersion; /*操作系统版本号低位*/

WORD MajorImageVersion; /*PE版本号高位*/

WORD MinorImageVersion; /*PE版本号低位*/

WORD MajorSubsystemVersion; /*子系统版本号高位*/

WORD MinorSubsystemVersion; /*子系统版本号低位*/

DWORD Win32VersionValue; /*32位系统版本号值,注意只能修改为4 5 6表示操作系统支持nt4.0 以上,5的话依次类推*/

DWORD SizeOfImage; /*整个程序在内存中占用的空间(PE映尺寸)*/

DWORD SizeOfHeaders; /*所有头(头的结构体大小)+节表的大小*/

DWORD CheckSum; /*校验和,对于驱动程序,可能会使用*/

WORD Subsystem; /*文件的子系统 :重要*/

WORD DllCharacteristics; /*DLL文件属性,也可以成为特性,可能DLL文件可以当做驱动程序使用*/

DWORD SizeOfStackReserve; /*预留的栈的大小*/

DWORD SizeOfStackCommit; /*立即申请的栈的大小(分页为单位)*/